Conscientização em Segurança: Do Zero ao Sucesso

Como engajar colaboradores em segurança da informação? Como transformar conceitos técnicos em algo prático e claro? Como criar uma cultura onde segurança seja parte do

Como engajar colaboradores em segurança da informação? Como transformar conceitos técnicos em algo prático e claro? Como criar uma cultura onde segurança seja parte do

Redes sociais, serviços de e-mail, plataformas de streaming, aplicações empresariais, bancos e uma infinidade de outras ferramentas digitais compartilham um elemento essencial: as credenciais de

A crescente digitalização dos negócios trouxe novos desafios e riscos, especialmente no que diz respeito à segurança da informação. Em meio a ameaças cibernéticas, regulamentações

Atualmente, a transformação digital é um requisito essencial para a sobrevivência no mercado e com isso as empresas enfrentam um crescimento alarmante de ameaças cibernéticas.

Nos últimos anos, a explosão do uso de APIs (Interfaces de Programação de Aplicações) tem transformado o desenvolvimento e a integração de sistemas. Com a

O Tribunal Regional Federal da 3ª Região (TRF-3), em São Paulo, anunciou nesta quarta-feira (30) que foi alvo de um ataque cibernético que tornou indisponíveis

Não paramos de crescer! Com atuação em mais de 10 estados brasileiros e com unidades no Rio Grande do Sul, São Paulo e Brasilia, a

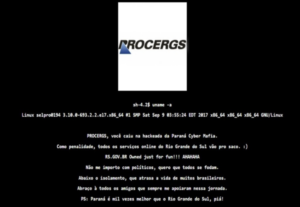

Há uma quantidade ainda não calculada de sites do estado do Rio Grande do Sul fora do ar, a começar pelo da Procergs, o Centro

O número de infecções por malware em dispositivos Linux aumentou em 2021, tendo como propósito principal capturar dispositivos IoT para ataques distribuídos de negação de

DropReal Brasil Ltda

São Paulo / SP

Av. Nações Unidas, 12901 – 15° And. Torre Norte – Brooklin

Fone: +55 11 4270.0307

Canoas / RS (Headquarters)

Domingos Martins, 360/501 – Centro

Fone: +55 51 3059.5778

Vila Velha / ES

R. João Pessoa de Matos, 530/508 – Praia da Costa

Fone: +55 27 3441.5037

Brasília / DF

Fone: +55 61 3246.6042

Fone: 0800.SAFE

Area CSM